AWSSUMMIT20150603、TA-09〜11みてきた

こんにちは。smallpalaceです。きのうに引き続きみてきたのでかいときますです。

各セッションの動画と資料

AWS Summit Tokyo 2015 開催レポート動画・資料一覧 | アマゾン ウェブ サービス(AWS 日本語)

aws-summit2015-6-3

・TA-09

さかとくさん

パートナー関連

運用関連

システム運用で考えるポイント

監視、死活やキャパシティや性能など

ロギング、

構成管理、システム全体の管理

cloudwatch

各種リソース監視

メンテナンス含めて連携して運用

多くのAWSサービスの監視が可能

課金状況の監視、閾値アラートなど

ツール自体の可用性を考える必要がないのがうれしいポイント。

MetricとNameSpaceとDimensionのグループわけしてみられる

でも保持期限が短いのが玉にきずかなあ。。

ハイブリッドで物理が含まれるなら

よくあるzabbixとかひねもすとか連携してつかうのがおおいと。

クラウドネイティブなのの紹介

マカレルが紹介された。

SaaSのサービスなんですよね。

クラウドパックさんはSensuをつかっておもしろアーキテクチャしてるらしい

インスタンスが自分でチェックした結果を投げてくるみたいな自律的なかんじらしい

CloudWatchLogs というAWS上のログをとってくれるやつがあるらしい

制限、エージェントが1回で送れるのは32kbまで。

超えるとトランケートされる

ローテーションの話

対応してるのは3つしかない

syslog.logがsyslog.log1に変わったなら追従してくれる

ファイル名にポート番号とか含まれると追えなくなるらしい

フィルタリング機能もあって特定のステータスコードでアラートとかできるらしい

こっからロギングの話

CloudWatchLogsとCloudTrailは連携できてそのCFテンプレートがあるらしい

ElasticSearch、Kibana,Amazon Lambdaでつっこんでく

kibanaのほかにSplunkもいいらしい

ファイルに限りはなくてアドホックでいいらしい

短期中期長期でいろいろ考えようと。

構成管理

アクションで変更のあったリソースをどう管理していくかという話

AWS Config

どんなところに変更があったか追ってくヒストリ機能

snapshotは現状をとれる

ログはCloudTrailと同じようなかんじでアクションがあったら追ってくようなもの

強力なのはリレーションシップという項目で、

このEC2はどんなSGでEBSがついててみたいなんを管理できる

configつかうと手間なくいろんな切り口でとってこれる

セキュリティグループに紐づいてるインスタンスとか取りやすくなる

スナップショットは今今とれる

Logstrageで現状を可視化できるらしい、

コンフィグのスナップショットをもとに絵にしてくれるサードパーティーツール

ESPカタログ無料配布

@opsjawsをフォローするといいらしい

------------------------------------------

AWSセキュアデザイン(IAM)

たきざわさん

金融とかエンプラ関係の会社の対応を普段してるらしい

1.AWSのセキュリティ

最優先で継続的な投資をしており専属部隊の設置している

責任共有モデルの採用、AWSと利用者の2者で確保

AWS側はIDCっぽいセキュリティを担当、

顧客はネットワーク・サーバ・データ・アクセスコントロールを担当

というような図が。

主要な規制標準ベストプラクティスに準拠してる

監査のしかたはDCに来るとかではないようになってきているので変えていただきたいと。

OS以上は従来通りで監査できる

重要なデータの対する暗号化と鍵管理

AWSが提供するものがある模様

AWSとそのパートナーは700以上のセキュリティサービスを提供してるとのこと

ネットワークセキュリティ

SecurityGroup

NetworkAccessControlList

S3のVPCエンドポイント

プライベートサブネットからS3にアクセス可能に

AWSマーケーっとプレイスで提供する

WAFとかいろいろありスケーラブルな構成を組める

データセキュリティ

データの分類(機密度・漏えいしたときの損害額)

暗号化

暗号鍵の管理(保管場所、権限)

データの削除

CLoudHSMというハードウェアアプライアンスを用いた暗号化

AWS KeyManagementServciceをつかう、暗号鍵をAWSのなかに置くが鍵の管理そのものを自分で自由に決められる

ユーザによる暗号鍵の持ち込みによる暗号化

KMSのセキュリティ(おすすめ)

鍵の管理はお客様が自由にきめられる

Nasdaqデータ分析基盤の暗号化

オンプレにHSMを構築、暗号鍵をHSMで管理、S3のデータの暗号化、EMR利用時のみ複合化

アクセスコントロール

誰がいつなんのためになにをという観点という観点でアクセス制御が可能

MFAデバイス、多要素認証

ActiveDirectoryとの連携によるシングルサインオンも

2.IAM(アカウント管理)

マネジメントコンソール、

コマンドライン、PowerShell

SDK、

その他AWSサービスから

アクションレベルの権限、リソースレベルの権限、タグベース、、

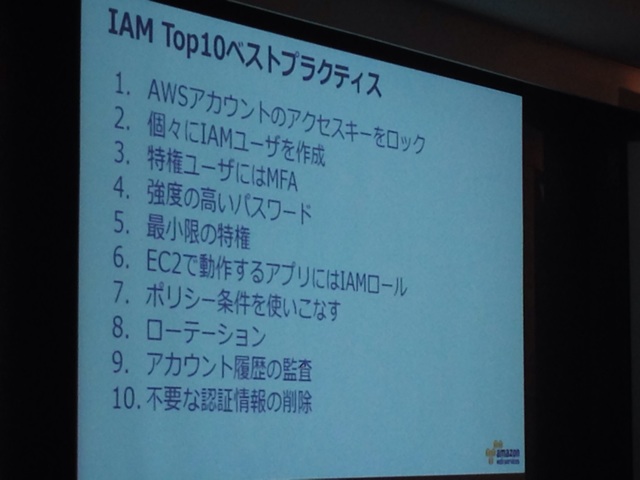

IAMのTop10 ベストプラクティス

1.アカウントのアクセスキーをロック

LastUsedをチェック

できるだけ利用しない

なぜなら

すべてのリソースにアクセス可能。

万が一流出した際のリスクが大きい

古いアカウント注意

個々にIAMユーザを作成

AWSルートアカウントを使わない、貸し借りしない、、、

コべツのIAMユーザを作成しIAMグループで管理

パスワードポリシーの強度を。

大規模な組織でマネジメントコンソールの、、

ActiveDirectory連携

大規模なエンタープライズ環境ではおすすめ

IAMのSAML連携、ADFSの使用

既存のADの湯0座を利用

ADのグループとIAMロールを対応付け

EC2にはIAMロールを利用する

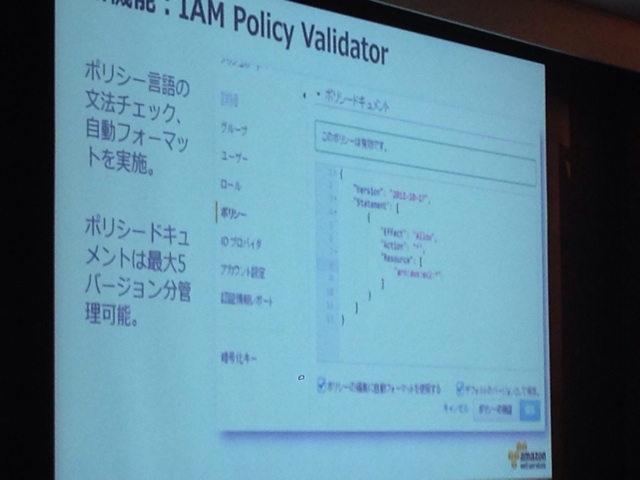

IAM PolicyのValidatorとSimulatorがある模様

モバイル側はぜひSTSを使ってアクセスさせるようにしてほしいとのこと

監査

IAM認証情報レポートで不要ユーザがないかチェック

メニューに認証情報レポートという項目があるので、

パスワードやアクセスキーのローテーションなど認証情報ライフサイクルの要件の結果を監査可能

パスワードローテーション

認証情報のローテーション

アクセスキーのローテーション、

最近いつ使ったかわかる

AWS CloudTrail

操作ログの取得

必ず有効化したほうが。全リージョンで有効化もぜひ。

対応サービスの確認

AWS Config

こちらもぜひ

TrustedAdvisorというセキュリティチェック

サポート契約してるとセキュリティというランがある

AWSでシステムを展開すると

もっともセキュリティに厳しい組織向けに構築された環境を利用可能

お客様が管理する項目をのぞいてAWSでは1800以上のセキュリティコントロールを管理

業務やシステムの要件に応じて構築できる

所有権とコントロール権はお客様が保持。

------------------------------------

IOT M2Mソリューション?

榎並さん パートナーのテクニカルサポート担当

好きなサービスはKinesisとLambdaですって

InternetOfThingsの略だそうです

デバイスからデータが上がってくるというところからどうするか

スマホ、タブレット、PC利用台数

IoTデバイスはもっと増えるらしい

受ける側のアーキテクチャはどうしたらいいか

さまざまなマーケットで利用可能、

市江添、交通エネルギー家電ヘルスケア農業

スマートメータとかセンサーとか

オートメーションとかなんかいろいろ

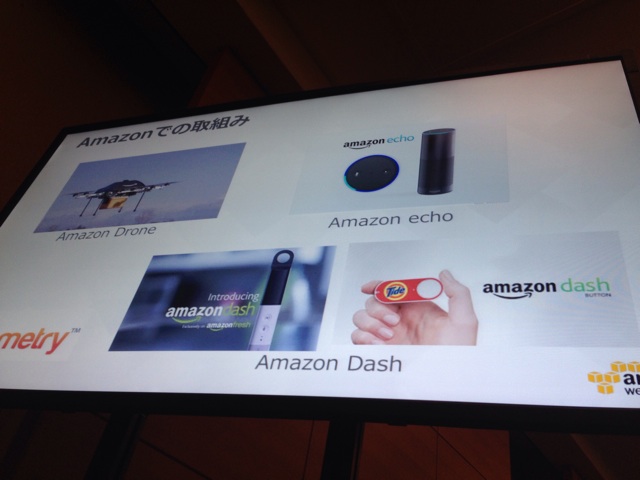

aMAZONでのとりくみ、

ドローンとかいろいろやってるらしい

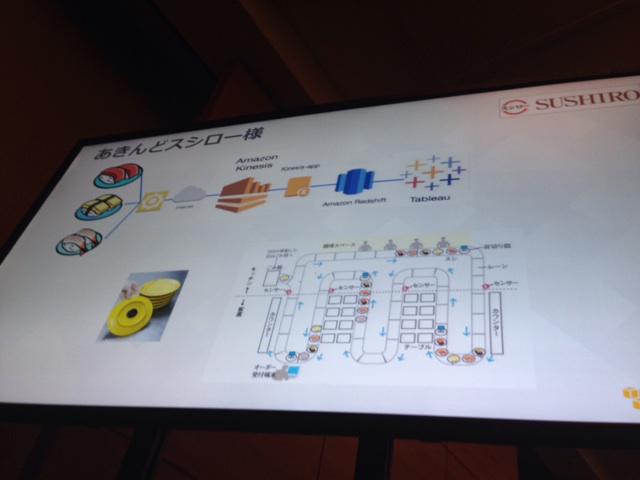

スシローではすしの管理にセンサーとかつかってるっぽい

グローバル展開企業にとってはawsが便利みたいな話など

40を超えるサービスで好きなことできるみたいな

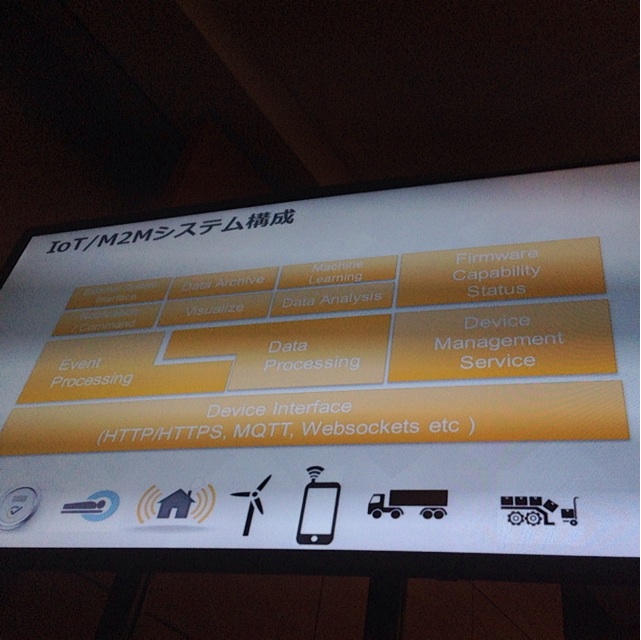

IoT/M2Mシステムに向いたサービスとか構成とか

クラウドに送る前にゲートウェイデバイスを介すケースが多い

スマホがGWになるケースもある

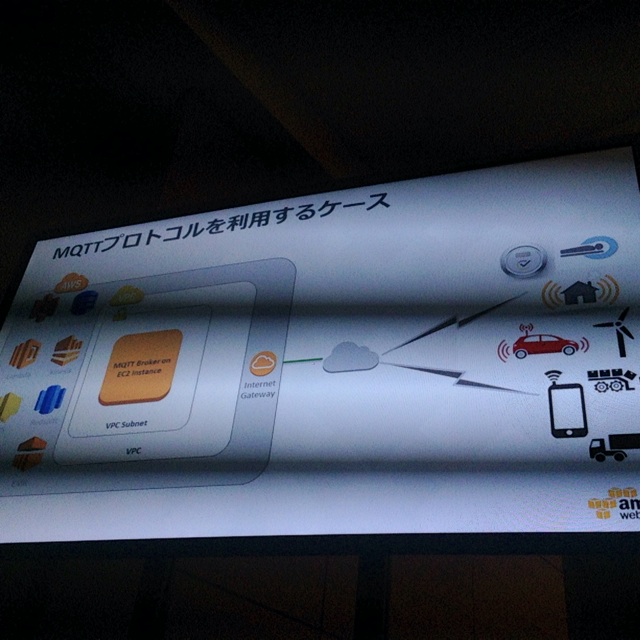

IFにおいてはMQTTプロトコルを利用するケースをよくいただくと

ライトウェイトにつかえるしハブサブでほかのデバイスに配信とかにもつかえるらしい

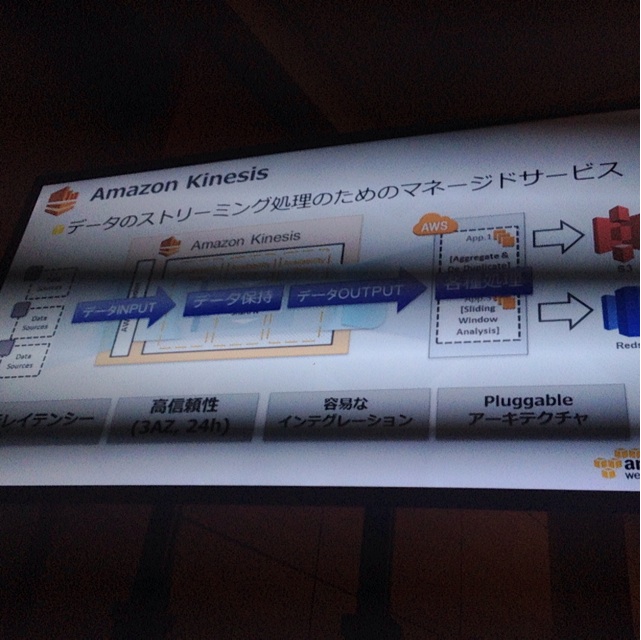

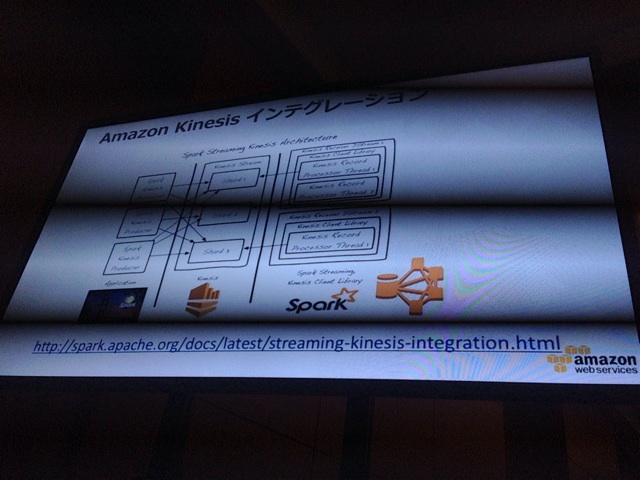

Kinesisはストリームデータを扱うが24時間だけデータを保持できる。

EC2かLamdaに送ってDynamoとかRedshiftに送るかんじ

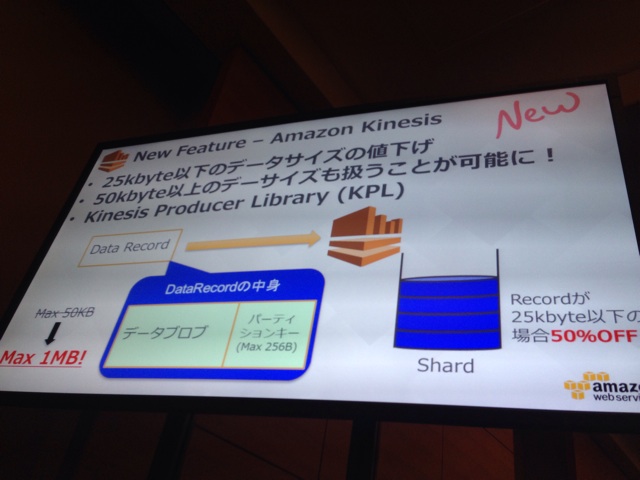

25kb以下のデータが値下げされたらしい(kinesis

50kb以上のデータも扱えるように(MAX1MB

DynamoDB

NoSQLのサービス。

DynamoDBStreamsというのがあってストリームデータを扱うこともできる

Lambda

他のサービスからイベントドリブンな処理のためのコンピュートサービス

Redshift

フルマネージドデータウェアハウスサービス

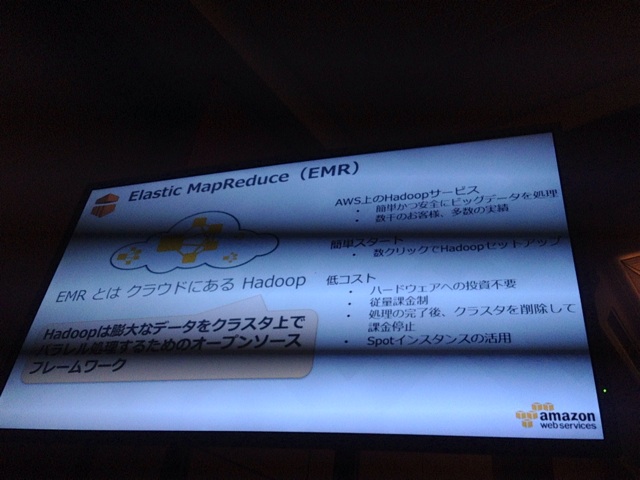

EMR

ApacheHadoopのマネージドサービス

S3にデータを置いといて必要な時だけクラスタ立ち上げて分析するとコスト削減に

ApacheSparkは大規模データをオンメモリで処理する分散処理基盤、

高速処理、

RDDを用いた反復処理

SQL、Stream処理、機械学習など複雑な処理も利用用途に合わせて可能

S3に蓄積されたログの集計も。

とりあえず以上。

監視のところ、電源と視界確保のために壁に寄りかかったツルのような体制で打ってたので写真撮影する余裕もなく腰にきました;;

ASAとってたのでソリューションアーキテクト取得者の部屋でお菓子を食べ放題でした。ごちそうさまでした。あとモバイル充電器もらえましたo(^▽^)o

見ていただいてありがとうございました